Najczęściej zadawane pytania i odpowiedzi

W większości krajów tak, ale w niektórych państwach (np. Chiny, Rosja) korzystanie z VPN może być ograniczone lub zakazane.

Tak, spowolnienie jest powszechne, ponieważ dane przechodzą przez szyfrowany tunel. Jednak dobrej jakości VPN oferują szybkie serwery, aby zminimalizować spadek prędkości.

VPN znacznie zwiększa anonimowość, ale nie oznacza pełnej anonimowości – strony internetowe nadal mogą śledzić Twoją aktywność, na przykład za pomocą plików cookies.

Tak, większość dostawców oferuje aplikacje na Androida i iOS.

Płatne VPN oferują wyższą prędkość, więcej serwerów, większą niezawodność i lepszą ochronę prywatności. Darmowe VPN są bardzo niebezpieczne, często sprzedają dane użytkowników stronom trzecim.

VPN zmienia Twój adres IP na inny kraj, co pozwala ominąć blokady regionalne.

Tak, większość usług umożliwia wielokrotne połączenia w ramach jednego konta.

VPN szyfruje Twoje dane, dzięki czemu jesteś lepiej chroniony, zwłaszcza w publicznych sieciach Wi-Fi. Dobrej jakości VPN oferują również narzędzia do ochrony przed malwarem, phishingiem i innymi szkodliwymi treściami.

Co to jest VPN?

Virtual private network (VPN), czyli wirtualna sieć prywatna, to technologia, która szyfruje połączenie internetowe i ukrywa Twój prawdziwy adres IP. Dzięki temu zapewnia wyższy poziom prywatności i bezpieczeństwa, ponieważ uniemożliwia śledzenie aktywności przez dostawców internetu, hakerów czy agencje rządowe. VPN pozwala również omijać ograniczenia geograficzne, co jest przydatne podczas streamingu zagranicznych treści lub dostępu do stron zablokowanych geograficznie.

Historycznie VPN została opracowana głównie do bezpiecznego zdalnego dostępu do sieci firmowych. Dzięki temu pracownicy mogą pracować z dowolnego miejsca, jakby byli fizycznie podłączeni w biurze, i uzyskiwać dostęp do wewnętrznych systemów bez narażania wrażliwych danych. VPN przydaje się także do bezpiecznego połączenia z publicznymi sieciami Wi-Fi.

Zwycięskie VPN z naszego testu

Proton VPN

Szwajcarska usługa Proton VPN oferuje w przystępnej cenie szeroki wachlarz funkcji, bogate wsparcie dla platform oraz 11 799 serwerów w 117 krajach. Oczywiście dostępne są serwery zoptymalizowane do pobierania torrentów, streamowania wideo i korzystania z sieci Tor. VPN jest dostępna także w wersji bezpłatnej, która co prawda oferuje ograniczone funkcje, ale w niektórych przypadkach może być wystarczająca. Czy Proton VPN jest bezpieczna i dorównuje konkurencji?

ExpressVPN

ExpressVPN należy do najlepszych usług tego typu na rynku. To szybka VPN, która stawia bezpieczeństwo swoich użytkowników na wysokim miejscu w priorytetach. Usługa kieruje się ścisłą polityką no-log, która została zweryfikowana przez kilka zewnętrznych audytów. Firma jest również współzałożycielem VPN Trust Initiative, która podejmuje kroki w celu lepszej ochrony użytkowników w internecie. VPN jako taka jest uzupełniona praktycznymi funkcjami, wśród których nie brakuje Kill Switch, Split tunneling czy menedżera haseł. Czy ExpressVPN jest rzeczywiście tak dobra i niezawodna?

Bezpieczeństwo VPN musi być priorytetem

VPN musi spełniać kilka istotnych kryteriów, aby można ją było uznać za bezpieczną i niezawodną. Jeśli VPN w dużej mierze nie spełnia tych kryteriów, należy jej unikać.

Polityka no-log

Pojęcie polityki no-log (no-log policy) jest w świecie VPN bardzo ważne. Jeśli usługa stosuje to podejście, oznacza to, że dostawca nie przechowuje żadnych zapisów aktywności użytkowników (historii przeglądania, adresów IP czy przesyłanych danych). Ta polityka zwiększa prywatność i anonimowość, ponieważ w przypadku żądań stron trzecich lub wycieku danych nie istnieją informacje, które można by było odtworzyć.

Polityka no-log nie oznacza jednak, że dostawca nie przechowuje żadnych danych. Niektóre informacje są po prostu niezbędne do przechowywania. Powodem może być na przykład poprawa jakości usługi. Chodzi głównie o dane logowania, informacje o zdarzeniach, takich jak instalacja lub deinstalacja usługi, preferowany język czy całkowita ilość przesyłanych danych. Zasada pozostaje taka, że muszą to być tylko dane, które nie mogą być użyte do śledzenia aktywności użytkowników w przestrzeni online.

To, jak VPN podchodzi do prywatności użytkowników, może być weryfikowane audytami. Mogą one odbywać się na poziomie wewnętrznym lub zewnętrznym. Do najbardziej znanych firm, które przeprowadzają audyty usług VPN, należą na przykład KMPG, PwC, CURE53 czy Deloitte.

Rodzaje serwerów

Usługi VPN mogą działać dzięki trzem rodzajom serwerów. Każdy z nich oferuje inne korzyści lub wady związane z bezpieczeństwem. Ich główną różnicą jest używany sprzęt.

- Serwery fizyczne – są umieszczone w rzeczywistych centrach danych. Dostawca ma nad nimi pełną kontrolę, więc są bezpieczniejsze niż wirtualne. Z drugiej strony, w porównaniu z serwerami RAM-only, mogą stanowić potencjalne ryzyko nadużycia danych na nich przechowywanych.

- Serwery wirtualne – są emulowane programowo i mogą dzielić swój sprzęt z innymi usługami. Jeśli VPN oferuje dużą liczbę serwerów, część z nich może być emulowana, czyli wirtualna. Z punktu widzenia bezpieczeństwa nie jest to idealny wybór, ponieważ z tej trójki stanowi największy potencjał do wycieku informacji.

- Serwery RAM-only – działają wyłącznie na bazie pamięci operacyjnej, a nie fizycznego dysku twardego. Te serwery nie tworzą żadnych trwałych zapisów, co eliminuje możliwość nadużycia danych. Ponieważ pamięć RAM jest regularnie czyszczona, praktycznie nie istnieją żadne informacje, do których mogłyby rościć sobie prawa strony trzecie. W praktyce jest to najbezpieczniejsza opcja, która może być łączona z fizycznymi dyskami twardymi do określonych celów.

Siedziba firmy i rezydencja danych

Każda VPN jest obsługiwana przez jakąś firmę, a więc dostawcę, który zapewnia jej działanie. To, w jakim kraju firma ma siedzibę, ma znaczący wpływ na to, jak może zgodnie z prawem postępować z danymi użytkowników. W tym kontekście używa się pojęcia rezydencja danych (data residency), która w zasadzie określa, której legislacji VPN się podporządkowuje.

Legislacja niektórych państw jest bowiem uzupełniona o ustawy o nadzorze i udostępnianiu danych. Dostawca może być prawnie zobowiązany do przechowywania i przekazywania danych o użytkownikach agencjom rządowym.

Z punktu widzenia siedziby firmy istotne jest również, czy kraj należy do międzynarodowych paktów dotyczących wymiany informacji online. Jednym z takich paktów jest organizacja Five Eyes, do której należą Australia, Kanada, Nowa Zelandia, Wielka Brytania i Stany Zjednoczone. Na podstawie tej umowy państwa paktu mogą dzielić się danymi o użytkownikach VPN. W miarę dołączania kolejnych państw do paktu powstały także inne organizacje, takie jak 9 Eyes czy 14 Eyes. Dla VPN idealnie jest, jeśli jej siedziba nie znajduje się w kraju będącym częścią tych paktów.

Niektóre usługi, takie jak ExpressVPN (Brytyjskie Wyspy Dziewicze), mają siedzibę na terytoriach zamorskich państw będących częścią paktów. Często jednak są to terytoria z własnym ustawodawstwem, które chroni prywatność użytkowników w przestrzeni online.

Protokoły VPN wpływają na szybkość i bezpieczeństwo

Protokoły VPN to standardy technologiczne, które określają, jak tworzone i szyfrowane jest połączenie między twoim urządzeniem a serwerem VPN. Różne parametry protokołów prowadzą do różnic w szybkości, bezpieczeństwie, stabilności oraz kompatybilności.

- OpenVPN – jeden z najpopularniejszych i najbezpieczniejszych protokołów open-source. Obsługuje połączenia UDP i TCP, co zapewnia mu solidną szybkość i stabilność. Wykorzystuje silne szyfrowanie AES-256, ale może być nieco wolniejszy niż nowocześniejsze protokoły.

- WireGuard – nowoczesny, szybki i efektywny protokół, oferujący lepszą wydajność niż OpenVPN. Używa nieskomplikowanego kodu, co czyni go bezpieczniejszym i łatwiejszym do audytu. Wadą jest, że obsługuje tylko połączenia UDP, co może stanowić problem w sieciach, gdzie ten typ transmisji jest blokowany.

- IKEv2 – Protokół przeznaczony głównie dla urządzeń mobilnych, ponieważ jest stabilny nawet przy przełączaniu między Wi-Fi a danymi mobilnymi. Zapewnia silne szyfrowanie i szybkie połączenie. Wadą jest brak natywnej obsługi na wszystkich platformach.

- Lightway – Własny protokół opracowany przez ExpressVPN, skoncentrowany na szybkości i efektywności. Wykorzystuje szyfrowanie WolfSSL i minimalizuje zużycie baterii, co czyni go idealnym dla urządzeń mobilnych (np. laptopów). Jest open-source, co zwiększa wiarygodność i bezpieczeństwo. Podobnie jak OpenVPN obsługuje połączenia UDP i TCP.

- Mimic – Protokół stworzony przez firmę Gen Digital, pod którą podlegają Avast SecureLine VPN, AVG Secure VPN i Norton VPN. Został zaprojektowany do omijania cenzury i blokowania VPN w krajach takich jak Chiny i Iran. Maskuje transmisję danych, aby wyglądała jak zwykła komunikacja internetowa bez VPN. Wykorzystuje szyfrowanie AES-256, ale może być wolniejszy niż WireGuard czy OpenVPN.

- NordWhisper – Najnowszy protokół od NordVPN, zoptymalizowany pod kątem szybkości i bezpieczeństwa. Używa zaawansowanych metod szyfrowania i jest zaprojektowany tak, aby zmniejszać opóźnienia przy połączeniu VPN. Obecnie dostępny tylko dla użytkowników NordVPN i wciąż rozwijany.

Wydajność VPN i jej szybkość są kluczowe

Po połączeniu z serwerem VPN wszystkie dane, które będziesz wysyłać lub odbierać, muszą przechodzić przez złożony proces szyfrowania. Dlatego korzystanie z VPN zazwyczaj prowadzi do znacznych spadków prędkości internetu. Wielkość tego spadku zależy od kilku czynników:

- Odległość od serwera – im dalej znajduje się serwer, tym dłuższy jest czas odpowiedzi (tzw. latencja)

- Protokół szyfrowania – im silniejsze szyfrowanie, tym wyższe bezpieczeństwo, ale także większe wymagania dotyczące wydajności, co może wpłynąć na szybkość,

- Obciążenie sieci – VPN z mniejszą liczbą serwerów mogą przy dużym obciążeniu zwalniać

To, że prędkość pobierania i wysyłania spada podczas korzystania z VPN, jest normalne. Ale jak duży spadek jest jeszcze akceptowalny? W praktyce za normę uważa się spadek o 10–25%. Jeśli VPN osiąga te wartości, należy do najszybszych na rynku. Jeśli spadek wynosi 40% początkowej prędkości, to nadal jest to całkiem dobry wynik, który pozwala na większość aktywności online. Spadek o więcej niż 50% to już zauważalne spowolnienie, które może wpłynąć na strumieniowanie w wysokiej rozdzielczości lub pobieranie większych plików.

Funkcje VPN, z którymi możesz się spotkać

Usługi VPN oferują nie tylko szyfrowane połączenie, ale także szereg funkcji, które na przykład zwiększają komfort korzystania z internetu. Niektóre z nich są skierowane na ochronę prywatności, inne pomagają przyspieszyć połączenie. W poniższych podrozdziałach przedstawimy najczęstsze funkcje, z którymi możesz się spotkać w VPN.

Kill Switch

Kill Switch to funkcja bezpieczeństwa, która automatycznie odłącza twoje urządzenie od internetu, jeśli dojdzie do awarii połączenia VPN. Zapobiega to ujawnieniu twojego prawdziwego adresu IP i danych prywatnych. Funkcja jest przydatna szczególnie w niestabilnych sieciach lub w krajach z surową cenzurą, gdzie niezamierzone odłączenie VPN może prowadzić do wycieków danych.

Niektóre usługi (np. Proton VPN) oferują także Permanent Kill Switch, który blokuje internet aż do ponownego połączenia z VPN. Jeśli zatem zrestartujesz swoje urządzenie, pozostanie ono bez dostępu do internetu, dopóki ponownie nie aktywujesz VPN.

Split Tunneling

Split Tunneling pozwala podzielić korzystanie z internetu tak, aby niektóre aplikacje lub programy korzystały z VPN, podczas gdy inne łączyły się bezpośrednio z normalnymi serwerami. Funkcja jest przydatna na przykład podczas oglądania zagranicznych treści przez VPN, jednocześnie umożliwiając dostęp do lokalnych usług bez ograniczeń, które niesie VPN.

Lokalne treści możesz zatem wykorzystywać bez ograniczeń prędkości szyfrowaniem, które jest ograniczone tylko do określonej grupy programów. W niektórych VPN możesz w ten sposób ustawić nie tylko aplikacje, ale także same strony w przeglądarce.

Blokowanie niechcianych treści

Usługi VPN oferują różne rodzaje blokowania niechcianych treści. Najczęściej spotkasz się z odpowiednikami rozszerzeń przeglądarkowych do blokowania reklam. Korzystanie z tych rozszerzeń może być rozpoznane przez strony, które zablokują ci dostęp do treści, dopóki nie dezaktywujesz rozszerzenia. Funkcja blokowania reklam w VPN omija to blokowanie, ponieważ działa na innej zasadzie. Dzięki temu możesz przeglądać internet bez reklam i ograniczeń.

Bardziej zaawansowane VPN oferują oprócz blokowania reklam także blokowanie złośliwych stron i treści nieodpowiednich dla nieletnich. W efekcie może cię chronić przed śledzeniem, phishingiem i innymi rodzajami złośliwych treści. Jeśli twoje urządzenie używają także dzieci, VPN może posłużyć jako alternatywa dla kontroli rodzicielskiej.

Double VPN (podwójna VPN)

Double VPN zwiększa twoją anonimowość, przekierowując połączenie przez dwa serwery VPN zamiast jednego. Twoje dane są więc podwójnie szyfrowane, co utrudnia ich ujawnienie nawet w przypadku awarii jednego z używanych serwerów. Ta funkcja jest przydatna na przykład dla dziennikarzy, aktywistów i innych użytkowników w krajach z bardzo surową cenzurą internetową. Jednakże, ponieważ twoje dane muszą być szyfrowane nie raz, ale dwa razy, musisz się spodziewać znacznego spadku prędkości.

Onion over VPN

Onion over VPN łączy zalety VPN z siecią Tor, zapewniając maksymalną anonimowość i ochronę prywatności. Twoje połączenie przechodzi najpierw przez serwer VPN, a następnie przez wiele węzłów sieci Tor, co ukrywa twój adres IP. Ta metoda jest idealna do ochrony przed śledzeniem w krajach z ograniczoną wolnością internetu. Wadą jest oczywiście wolniejsze połączenie, ponieważ dane muszą przejść przez wiele warstw szyfrowania.

Co to jest sieć Tor?

Tor (The Onion Router) to sieć anonimizująca, która przekierowuje ruch internetowy przez wiele zaszyfrowanych węzłów, ukrywając tym samym Twój adres IP i zapewniając prywatność. Dane są szyfrowane warstwowo (jak cebula), przy czym każdy węzeł zna tylko poprzedni i następny punkt połączenia, ale nie jego pełny początek ani cel. Technologia ta jest wykorzystywana do ochrony anonimowości, omijania cenzury i bezpiecznej komunikacji w środowiskach o wysokim ryzyku monitorowania. Wadą sieci Tor jest oczywiście niższa prędkość.

Port Forwarding

Port Forwarding umożliwia przekierowanie komunikacji sieciowej przez określone porty, co może poprawić prędkość niektórych usług. Najczęściej jest wykorzystywany do szybszego pobierania torrentów lub zdalnego dostępu do urządzeń. Jeśli funkcja jest poprawnie skonfigurowana, zwiększa efektywność transferów P2P (peer-to-peer).

Serwery optymalizowane

Zdecydowana większość VPN oferuje serwery optymalizowane do różnych celów, najczęściej do transferów P2P (pobieranie torrentów) i streamingu. Optymalizowane serwery mają zapewniać wyższą prędkość i niższe opóźnienia w danych warunkach, co zazwyczaj ma miejsce. Podczas testów wielokrotnie zdarzało się, że bez połączenia z serwerem optymalizowanym do P2P (przy użyciu zwykłego serwera VPN) pobieranie torrentu nawet się nie rozpoczynało.

Serwery streamingowe są przeznaczone do udostępniania zagranicznych usług streamingowych i ich bibliotek. Dzięki nim uzyskasz również dostęp do internetowego nadawania całego spektrum światowych stacji.

Na koniec mamy niewielką grupę serwerów, które są optymalizowane dla sieci Tor. Jest to sieć anonimizująca, która zapewnia przesyłanie informacji przez znacznie więcej węzłów niż zwykła sieć. Sieć Tor jest bardzo wolna, a po połączeniu z VPN sytuacja jest jeszcze gorsza. Optymalizowane serwery mogą do pewnego stopnia rozwiązać ten problem i zapewnić nieco szybsze połączenie.

Metodologia naszych testów

Nawigacja w świecie VPN nie jest prosta. Poszczególni dostawcy oferują całe spektrum pakietów, które różnią się cenami, funkcjami, dodatkami i innymi istotnymi parametrami. Każda testowana przez nas VPN przechodzi ten sam proces, który ocenia bezpieczeństwo, prędkość, doświadczenie użytkownika i funkcje w cenie danej usługi.

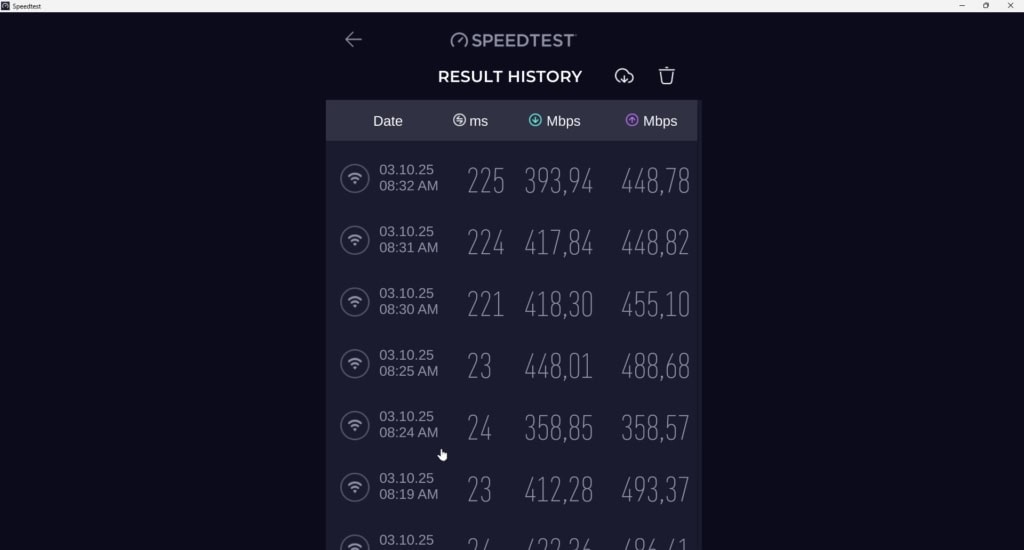

Test prędkości

Prędkość testujemy w różnych kontekstach. Podstawową ocenę prędkości pobierania i wysyłania przeprowadzamy za pomocą narzędzia speedtest.net. Stopniowo testujemy cztery serwery – zwykły bez VPN, lokalny serwer VPN, zdalny serwer VPN i najdalszy serwer VPN (zazwyczaj USA). Każdy serwer mierzymy czterokrotnie, następnie wartości uśredniamy i porównujemy.

Oprócz tego oceniamy również inne prędkości, takie jak pobieranie torrentów. Ponownie ustalamy podstawową prędkość pobierania bez VPN, a następnie po połączeniu z zabezpieczonym serwerem. W przypadku, gdy VPN oferuje serwery optymalizowane dla sieci Tor, testujemy również prędkość ładowania zwykłej strony. Najpierw uzyskujemy prędkość bez VPN, potem z serwerem optymalizowanym i na koniec z serwerem nieoptymalizowanym.

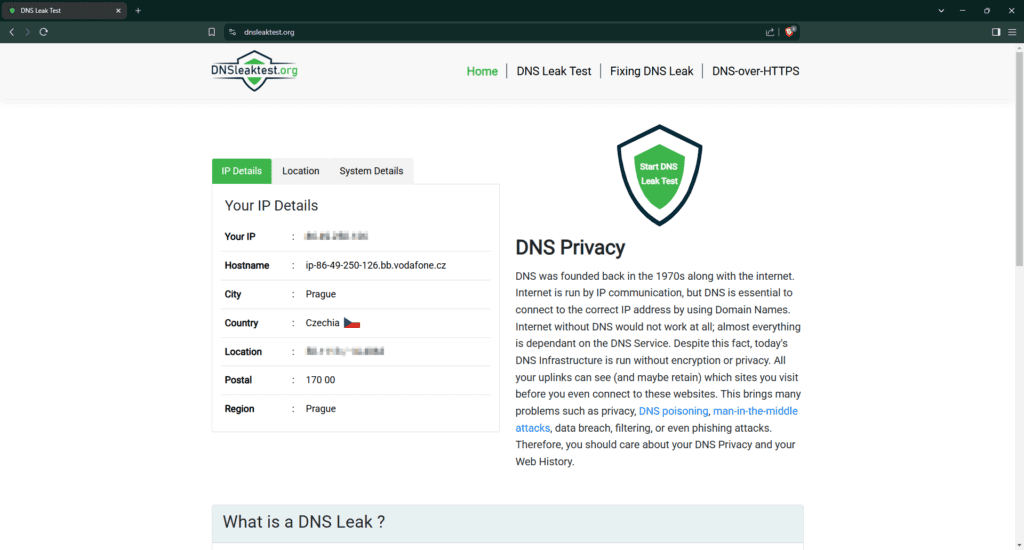

Test bezpieczeństwa

Bezpieczeństwo oceniamy z kilku perspektyw. Przede wszystkim interesuje nas siedziba firmy, rezydencja danych oraz czy usługa przestrzega polityki no-log. Interesuje nas również, jaka jest polityka prywatności (privacy policy). Każdą VPN testujemy także pod kątem wycieku informacji DNS, korzystając z narzędzi dnsleaktest.org lub dnsleaktest.com.

Doświadczenie użytkownika

Każdą usługę testujemy co najmniej na jednym urządzeniu z systemem Windows 11. Program oceniamy pod kątem procesu instalacji, długości okresu próbnego oraz interfejsu użytkownika. VPN testujemy co najmniej tydzień, w różnych porach, aby sprawdzić, jak zachowuje się w godzinach szczytu i poza nimi.

Stosunek ceny do wydajności

Na koniec przyglądamy się również cenie usługi i funkcjom, które oferują poszczególne pakiety. Unikamy darmowych usług VPN, które są znane z tego, że mogą sprzedawać dane użytkowników, aby się utrzymać. Darmowe VPN są jednocześnie jedną z najniebezpieczniejszych kategorii, aplikacje często zawierają malware. Wyjątkiem jest Proton VPN z darmowym planem, ponieważ firma czerpie główne dochody z wersji płatnej. W przypadku każdej VPN analizujemy w kontekście ceny również prędkość, funkcje i ogólne doświadczenie użytkownika.